-

03_デスクトップアプリケーションやVPNに対応するシングルサインオン(SSO)

一日に何度も複数サービスへのIDとパスワード入力をしていませんか?

シングルサインオン(SSO)という仕組みで解決できます。

シングルサインオン(SSO)って何ですか?

1回の本人認証で、PC認証や各種アプリケーション、クラウドサービスへの認証ができるようにする仕組みのことです。

導入することで、認証アカウントの一元管理ができ、パスワード管理の負担軽減が可能となります。

また利用者側は、一度認証が成功すると他のサービスの認証を行わなくてもログインできるため、手間や時間を削減することができます。

シングルサインオン(SSO)はどんな仕組みですか?

一度認証した状態を何らかの形で引き継ぐことで、他の部分でも認証できる仕組みですが、様々な方式があります。

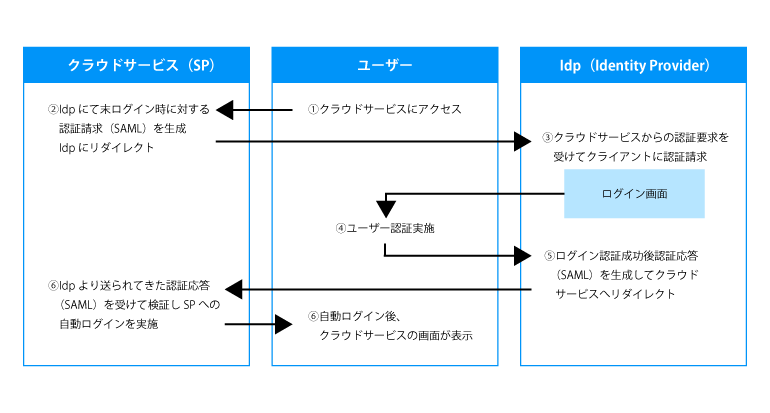

ここでは代表的な方式をご紹介します。・SAML認証方式:

SAMLは、Security Assertion Markup Languageの略です。

クラウドサービスと認証情報を提供するIdP(Identity Provider)間で情報をやり取りする方式です。利用者が対象とするWebサービス(SP)へアクセスした際、SPはIdPへ認証要求(SAML)を送信し、IdPが利用者のデバイス(PCやスマホ)に認証画面を表示し認証を要求します。メリット

(1)インターネット上の異なるサービス間で認証を一元化することが出来る

(2)シングルサインオンサーバとクラウドサービスのみで導入が可能

デメリット

(1)SP,IdPどちらもSAMLに対応しなければならず、場合によっては大きな開発が伴う

・エージェント方式:

Webアプリケーション(サービス)にエージェント型ソフトをインストールして認証を実装する方式です。エージェントはシングルサインオン用の外部サーバーと連携し、認証やアクセス権限を確認します。メリット

(1)シングルサインオン導入のためにネットワークなどの構成変更が必要ない

(2)拡張性がある

(3)ログにより利用者の特定が容易

デメリット

(1)Webサーバにエージェントを導入する必要がある

(2)サーバのプラットフォームによってはエージェントが対応できないケースがある

(3)Webシステムの場合はID/パスワードがネットワークに流れるためセキュリティを考慮しておく必要がある。

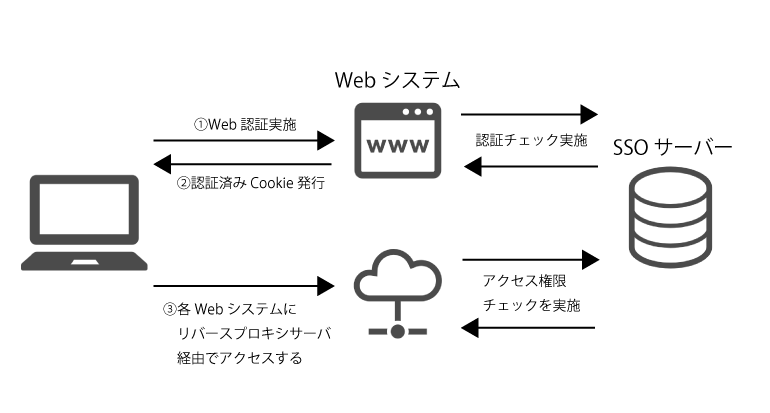

・リバースプロキシ方式:

Webアプリケーションと認証サーバ間にリバースプロキシサーバを設置する方式です。リバースプロキシ上で認証を追加した場合に、リバースプロキシ経由のサービスが認証可能となります。メリット

(1)リバースプロキシサーバにのみエージェントを導入すればよい

(2)プラットフォームへの依存がない

(3)Webシステムの存在を晒さなくて済む

デメリット

(1)リバースプロキシサーバ経由になるようネットワーク構成を考慮する必要がある

(2)リバースプロキシサーバのパフォーマンスによってはボトルネック(障害)になる場合がある

(3)Webシステムの場合はID/パスワードがネットワークに流れるのでセキュリティを考慮しておく必要がある。

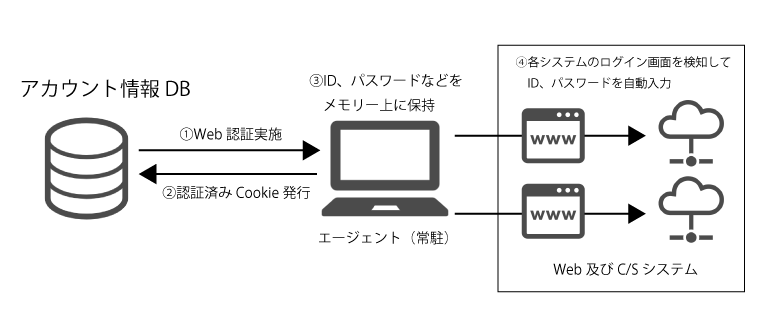

・代理認証方式:

利用者に代わりシステムが認証情報を入力する方式です。

パソコンに常駐しているエージェントが、各サービス・アプリケーション認証画面が起動するのを検知し、自動的にID・パスワードを入力します。

メリット

(1)レガシーシステムでもSSOを実装できる

(2)SSOを導入時にアプリケーション改修が必要ない

デメリット

(1)クライアントPCにエージェントをインストールする必要がある

SAML、OAuth形式のSSO製品は多くありますが、これらの方式ではデスクトップアプリケーションやVPNのSSO対応ができません。全てのアプリケーションに対応できないと、結局一部のアプリケーションではパスワード認証を利用することになり、利便性とセキュリティは下がってしまいます。

DigitalPersona ADでは、SAML*/OpenID Connect方式だけでなく代理認証方式も利用できるので、様々な環境への対応が可能です。*ADFS利用が必須となります。

より詳細をご希望でしたらこちらもご覧下さい。

世界標準のPC認証強化システム デジタルペルソナ